Die Homepage von Truecrypt warnt derzeit in knallroter Schrift vor dem Einsatz der Verschlüsselungssoftware. Gleichzeitig kündigt sie die Einstellung von Truecrypt an. Die Gründe dafür bleiben jedoch unklar.

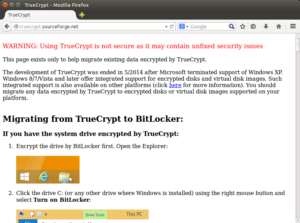

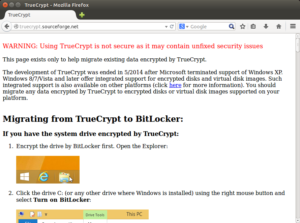

Auf der offiziellen Truecrypt-Seite auf Sourceforge begrüßt Besucher derzeit die folgende Meldung:

„Warnung: Die Verwendung von Truecrypt ist nicht sicher, da es nicht behobene Sicherheitsprobleme aufweisen könnte.“

Des Weiteren sei die Entwicklung im Mai 2014 eingestellt worden, da Microsoft die Unterstützung für Windows XP eingestellt habe. Windows 8, 7 und Vista unterstützten bereits die Verschlüsselung von Festplatten und virtuellen Images. Auf anderen Betriebssystemen seien ähnliche integrierte Lösungen zu finden.

Die Seite rät eindringlich dazu, die mit Truecrypt verschlüsselten Daten auf diese anderen Lösungen zu migrieren und stellt auch gleich eine entsprechende Anleitung für Nutzer von Windows- und Mac OS X bereit. Linux-Anwendern rät eine Unterseite, in der Paketverwaltung nach Programmen mit den Stichwörtern „encryption“ und „crypt“ zu suchen und sich dann die entsprechenden Anleitungen durchzulesen. Die letzte bereitgestellte Version 7.2 von Truecrypt soll man nur noch dann herunterladen, um bereits verschlüsselte Daten wieder zu entschlüsseln. Alle älteren Versionen wurden vom Sourceforge-Server entfernt. Die offizielle Internetadresse www.truecrypt.org leitet übrigens auf die Sourceforge-Seite weiter.

Warum und wer diese Warnung ausspricht, ist derzeit unklar. Denkbar wäre etwa auch eine Übernahme der Seite durch Hacker. Erschwerend kommt hinzu, dass die Entwickler von Truecrypt bislang anonym geblieben sind. Darüber hinaus haben Sicherheitsexperten erst vor Kurzem den Quellcode von Truecrypt auf Sicherheitsprobleme untersucht und keine gefunden. Mathew Green, einer der Sicherheitsexperten, hat sich zudem auf Twitter zu Wort gemeldet: Er selbst habe keine Idee, was mit der Truecrypt-Seite los und von welchen Sicherheitsproblemen dort die Rede sei. Der Untersuchung lag allerdings die Version 7.1a zugrunde und nicht die derzeit auf Sourceforge angebotene 7.2.

Wir raten daher derzeit vom Einsatz der Version 7.2 ab, bis der Grund für die Meldung geklärt ist.

Update vom 30.Mai 2014, 10:30 Uhr:

Steven Barnhart stand zuvor in Kontakt mit den Entwicklern. Auf Twitter behauptet Barnhart jetzt, mehrere E-Mails von einem der Entwickler bekommen zu haben. Diese Person namens David gibt an, das Interesse an dem Projekt verloren zu haben. Die Untersuchungen des Quellcodes seien für seine Entscheidung nicht ausschlaggebend gewesen. Auch habe ihn keine Regierung zu dieser Maßnahme gedrängt. Einen Fork des Quellcodes sieht er als “schädlich” an, da nur die ursprünglichen Entwickler den Code genau kennen würden.

Ob diese E-Mails tatsächlich vom echten Entwickler stammen, ist allerdings unklar. Sollte die Seite tatsächlich gehackt worden sein, könnte auch jemand den E-Mail-Account übernommen haben.