Ausgabe 06/2012

| DIESES HEFT KAUFEN | |||

|---|---|---|---|

| EINZELNE AUSGABE | Digital | ||

| ABONNEMENTS | Print-Abo | Digital-Abo | |

| IN DER APP LESEN |

|

||

| COMMUNITY-EDITION | JETZT KOSTENLOS PROBLELESEN | ||

Artikel

DEFT vereint spezielle Programme für Forensiker mit einigen zusätzlichen Schmankerln in einer Distribution und macht damit die mühsame Einzelinstallation der zahlreichen Tools überflüssig.

Ubuntu 12.04 "Precise Pangolin" glänzt mit fünf Jahren Desktop-Support. In der neuen LTS-Version räumten die Entwickler zahlreiche Schwächen des Vorgängers 11.10 aus.

Neue Programme im Kurztest

Neues rund um Linux

Die LibreOffice-Box fasst die freie Bürosuite samt zahlloser hilfreicher Vorlagen, nützlicher Erweiterungen und ergänzender freier Software zusammen. Wir stellen die Macher sowie die Geschichte hinter der Box vor und zeigen, wie auch Sie das Projekt tatkräftig unterstützen können.

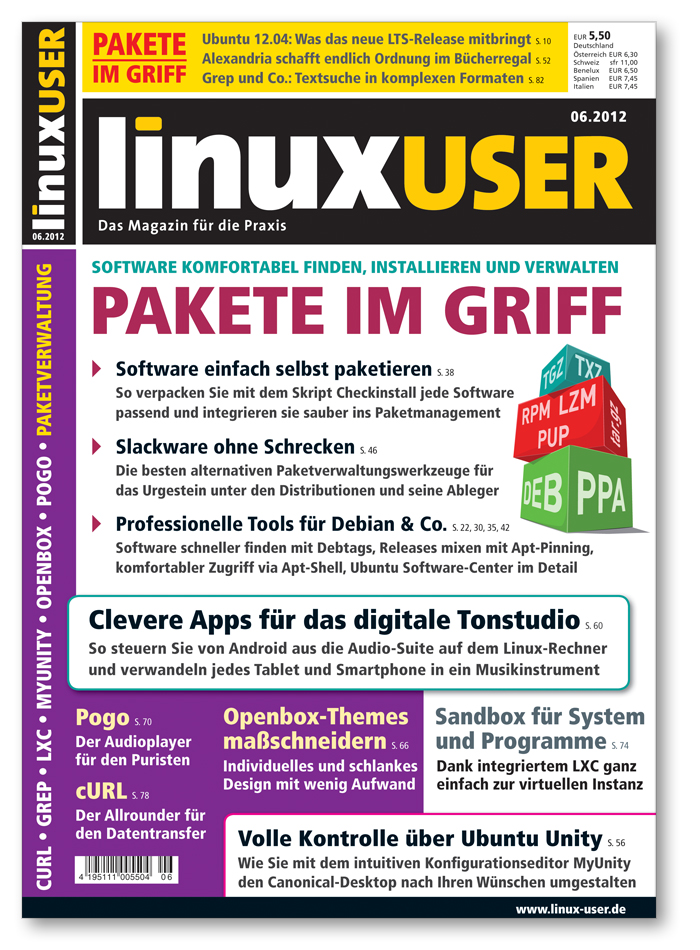

Das Debtags-Projekt erweitert die Beschreibung von Debian-Paketen um zusätzliche Begriffe zur thematischen Einordnung. Das erleichtert die Auswahl passender Software deutlich.

Die Apt-Shell bietet eine Bedienoberfläche für viele Tools rund um das ausgefeilte Debian-Paketmanagement. Mit ihr nutzen Sie die vielfältigen Funktionen über ein zentrales Interface.

Dank Pinning mischen Sie in behutsamen Dosen ein stabiles Debian mit ausgesuchten topaktuellen Komponenten – und profitieren dabei trotzdem von problemlosen Updates.

Ihr Lieblingsprogramm gibt es nur als Quelltext zum Selberbauen? Kein Problem: Mit Checkinstall bekommen Sie die Software sauber ins System und auch wieder heraus.

Mit Ubuntu 12.04 "Precise" mutiert das Ubuntu Software-Center von der Alternative für die Paketverwaltung zum zentralen App-Store im Stil von Apple und Android.

Slackware zählt zu den Urgesteinen unter den Distributionen. Zur Paketverwaltung greift es auf Tarballs zurück, was das Einrichten von Software – je nach Betrachtungsweise – sehr aufwändig oder sehr einfach macht.

Mit wachsendem Buchbestand geht oft der Überblick über die gesammelten Werke verloren. Mit Alexandria katalogisieren Sie die private Bibliothek schnell und problemlos.

MyUnity passt den Ubuntu-Desktop an Ihre persönlichen Wünsche an. Dabei bringt das Tool viele Einstellungen zurück, die Canonical aus der Oberfläche entfernt hat.

Mit den richtigen Apps verwandelt sich das Android-Geräte in einen kompakte Fernsteuerung für das Linux-Tonstudio – oder sogar in ein esoterisches Musikinstrument.

Wenn Sie trotz des großen Angebots an Themen für Openbox nichts finden, was Ihren Bedürfnissen entspricht, greifen Sie einfach selbst zum virtuellen Zeichenstift.

Weniger ist mehr – mit dieser Devise schickt sich der Audioplayer Pogo an, die Aufmerksamkeit des Benutzers wieder zurück auf die Musik zu lenken.

Mithilfe von LXC lagern Sie mit wenigen Handgriffen unsichere Applikationen oder Testsysteme einfach in einen virtuellen Container aus.

Grep gehört zu den elementaren Linux-Werkzeugen. Eine Reihe von Zusatztools hilft bei der Suche in Formaten, die dem kleinen Tool sonst versperrt bleiben.

Jeden Monat erscheinen neue interessante Programme und Distributionen. Die Heft-DVD bietet Ihnen eine Auswahl der beste Tools und Systeme.