Wer das Postgeheimnis auch bei elektronischer Post wahren will, verschlüsselt seine E-Mails. So wird aus einer öffentlich lesbaren Postkarte ein Brief mit versiegeltem Umschlag. Dieser Artikel zeigt, wie Sie mit den Mail-Clients Thunderbird, KMail und Evolution verschlüsseln und signieren.

Nirgendwo haben Fälscher es so leicht wie im Internet. Um Post unter fremdem Namen zu verschicken, ist es nicht nötig, vorher die Unterschrift des Betreffenden zu üben – ein falscher Eintrag im From-Header genügt. Das Mail-Protokoll bietet keinen Schutz gegen solche Manipulationen. Wer seinen Korrespondenzpartnern die Gewähr bieten will, dass man E-Mails unter dem eigenen Namen auch tatsächlich selbst verschickt hat, sollte sich deshalb angewöhnen, seine E-Mails zu signieren. Das Gleiche gilt für Verschlüsselung: Wer sähe es schon gerne, wenn ein neugieriger Mailserver-Admin die private Post durchwühlt? Jedermann mit Zugriff auf einen der Rechner, die die Post auf dem Weg vom Absender zum Empfänger passiert, kann prinzipiell Ihre Mails mitlesen.

Vor Manipulationen und Mitlesern schützen Sie sich mit der Software GNU Privacy Guard, zu Deutsch Wächter der Privatsphäre. Bei GnuPG handelt es sich um ein Kryptographiesystem, das mit einem asymmetrischen Verschlüsselungsverfahren arbeitet. Für den Benutzer heißt das, dass er zwei Schlüssel besitzt: einen privaten und einen öffentlichen Key, die er zusammen als Schlüsselpaar erzeugt. Auf Ihren mit einem Passwort geschützten privaten Key haben nur Sie selbst Zugriff. Er dient dazu, E-Mails zu entschlüsseln und zu signieren.

Den öffentlichen Schlüssel dagegen verteilen Sie an alle Leute, mit denen Sie sicher kommunizieren möchten. Mit diesem Schlüssel können Ihre Kommunikationspartner anschließend an Sie gerichtete E-Mails verschlüsseln und Ihre digitale Signatur überprüfen. Beim Signieren berechnet GnuPG mit Ihrem geheimen Schlüssel aus dem Text der E-Mail eine Prüfsumme und hängt diese an die E-Mail an. Mit Ihrem öffentlichen Schlüssel kann der Empfänger der E-Mail zweifelsfrei feststellen, dass die Nachricht, die er gerade erhalten hat, wirklich von Ihnen stammt.

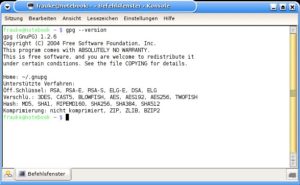

Wer auf diese Art sicher kommunizieren will, braucht zweierlei: die Software GnuPG selbst und ein Mail-Programm, das GnuPG unterstützt – dieser Artikel erklärt die Handhabung in KMail, Thunderbird und Evolution. Mit gpg --version finden Sie heraus, ob und in welcher Version GnuPG auf Ihrem System installiert ist (Abbildung 1). Erscheint eine Fehlermeldung, müssen Sie GnuPG von den Distributionsdatenträgern nachinstallieren. Das Paket finden Sie in der Regel unter dem Namen gpg oder gnupg, Suse 9.1 beispielsweise bringt die Version 1.2.4 mit.

Da leider noch nicht alle Mail-Clients Schlüssel generieren können, bleibt nur der Griff zur Konsole als Lösung, die auf jedem System funktioniert. Mit dem Befehl gpg --gen-key starten Sie den Dialog zur Schlüsselerzeugung. Zuerst bittet GnuPG Sie, eine Schlüsselart auszuwählen. Von den drei Optionen eignet sich die voreingestellte – ElGamal und DSA – am besten, die Sie mit [Enter] bestätigen. Danach bestimmen Sie die Schlüssellänge. Dabei gilt es zwischen Sicherheit und Rechenzeitaufwand abzuwägen. Ein kurzer Schlüssel lässt sich prinzipiell leichter knacken, wird dafür aber schneller verarbeitet. Die Standardeinstellung von 1024 Bit reicht für den normalen E-Mail-Versand in der Regel aus. Übernehmen Sie diese also mit [Enter].

Abbildung 1: Zum Verschlüsseln und Signieren setzen die meisten Mail-Programme auf das Kommandozeilen-Tool gpg. “gpg –version” verrät, welche Version auf Ihrem System installiert ist.

Als nächstes fragt GnuPG nach dem Verfallsdatum des Schlüsselpaares. Wer ein großes Vertrauensnetzwerk (siehe Kasten 2) aufbauen möchte, sollte seinen Schlüssel nicht allzu schnell verfallen lassen, damit nicht das ganze Netzwerk den Schlüssel neu erhalten und signieren muss. Im Zweifelsfall kann man dem Schlüssel kein Verfallsdatum geben. In diesem Fall, oder um einen Schlüssel vor Ablauf des Verfallsdatums für ungültig zu erklären und von den Keyservern zu löschen, brauchen Sie jedoch ein so genanntes Revocation-Zertifikat (Rückrufszertifikat). Das legen Sie mit dem Befehl gpg –output revoke.asc –gen-revoke Key-ID direkt nach dem Generieren des Schlüssels an und bewahren es für den späteren Gebrauch gut auf. Als Key-ID geben Sie die E-Mail-Adresse an. Nach der Auswahl bestätigen Sie mit [j] die Angabe des Verfallsdatum.

Im nächsten Schritt geben Sie Ihren Namen, einen optionalen Kommentar sowie eine gültige E-Mail-Adresse an, für die Sie den Schlüssel erzeugen möchten. Mit F für Fertig bestätigen Sie die Angaben. Zum Schluss fordert GnuPG Sie auf, die Passphrase für den Schlüssel einzugeben und sie anschließend zu wiederholen. Wie die Bezeichnung “Passphrase” schon andeutet, sollten Sie hier kein einfaches Wort, sondern eine längere Folge von Buchstaben, Zahlen und Sonderzeichen wählen. Mit der Güte der Passphrase steht und fällt die Sicherheit von GnuPG: Falls jemand an Ihren privaten Schlüssel gelangt, hält nur die Qualität der Passphrase ihn davon ab, Ihre Post zu entschlüsseln oder in Ihrem Namen zu signieren.

KMail für GnuPG fit machen

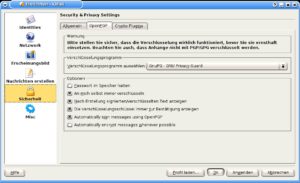

Die nötigen Einstellungen, um GnuPG in KMail 1.6.2 [2] zu nutzen, treffen Sie über EinstellungenKMail einrichten. Im Reiter OpenPGP wählen Sie unter Sicherheit als Verschlüsselungsprogramm GnuPG — GNU Privacy Guard aus (Abbildung 2). Unter Identities weisen Sie Ihren E-Mail-Adressen einen GnuPG-Schlüssel zu.

Abbildung 2: Im KMail-Einstellungsdialog wählen Sie aus, dass Sie GnuPG als Verschlüsselungsprogramm einsetzen wollen.

Im Fenster zur Erstellung einer neuen E-Mail erscheinen nun zwei Buttons. Das Feder-Symbol dient zum Signieren, mit dem Schloss verschlüsseln Sie eine E-Mail. Über das Menü Anhängen, hängen Sie Ihren oder einen anderen öffentlichen Key an eine E-Mail an.

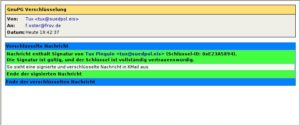

Trifft eine signierte E-Mail ein, rahmt KMail sie farbig ein (Abbildung 3). Eine ungültige Signatur stellt es rot dar; eine gültige, aber nicht vertraute Signatur erscheint gelb; eine gültige und vertraute Signatur rahmt es in grün. So sehen Sie sofort, ob Sie einer E-Mail vertrauen können oder nicht. E-Mails, die KMail entschlüsselt hat, markiert es blau.

KMail 1.6.2 hat jedoch einen entscheidenden Nachteil: Es benutzt noch Inline-Encryption – dabei verschlüsselt es nur den Inhalt der E-Mail, jedoch nicht die Anhänge. Ab Version 1.7 hält sich auch KMail an den OpenPGP/MIME-Standard, den die meisten anderen Mail-Clients verwenden. OpenPGP/MIME verschlüsselt alle Teile einer Mail, auch die Anhänge, und verschickt sie als einzelne Abschnitte, so genannte MIME-Parts.

Mit OpenPGP/MIME-Nachrichten, wie sie die meisten Mailer erzeugen, kann das alte KMail nichts anfangen – und umgekehrt kann zum Beispiel Evolution im Inline-Verfahren verschlüsselte Mails nicht entschlüsseln. Thunderbird und das neue KMail beherrschen beide Methoden. Deshalb empfiehlt es sich, auf KMail 1.7 zu aktualisieren. Was sich darin geändert hat, beschreibt Kasten 1.

Alternativ lässt sich in KMail 1.6.2 die OpenPGP/MIME-Unterstützung mit dem Ägypten-Projekt[3] nachrüsten. Suse Linux bietet das OpenPGP/MIME-Plugin als Paket an, Benutzer andere Distributionen müssen es jedoch aus den Sourcen erstellen. Da Sie dazu jedoch sechs zusätzliche Pakete kompilieren und installieren müssen, stellt ein Update die bei weitem einfachere Lösung dar.

Kasten 1: Neues in KMail 1.7

Mit der Integration von OpenPGP/MIME hat sich der Einstellungsdialog von KMail in Version 1.7 (mit KDE 3.3 ausgeliefert) erweitert. Unter EinstellungenKMail einrichtenSicherheit erscheinen nun fünf Reiter. Der Tab Nachrichten erstellen enthält mehr Optionen zum Signieren und Verschlüsseln von Nachrichten. Dazu zählt unter anderem die Möglichkeit, Nachrichten automatisch zu signieren und wenn möglich auch automatisch zu verschlüsseln. Verschlüsselt abgeschickte Nachrichten speichert KMail auf Wunsch jetzt auch verschlüsselt, so dass kein Unbefugter auf dem eigenen Rechner die Nachricht lesen kann. Das gleiche gilt auch, wenn Sie verschlüsselte Nachrichten als Entwurf speichern. Wer die Kontrolle über KMails Aktionen behalten will, lässt sich die Schlüssel, die KMail auswählt, immer zur Bestätigung anzeigen.

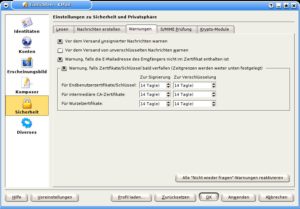

Im Reiter Warnungen (Abbildung 4) weisen Sie KMail an, Sie daran zu erinnern, E-Mails zu signieren oder zu verschlüsseln. Entsprechende Hinweise erscheinen immer dann, wenn Sie E-Mails ohne Signatur oder ohne Verschlüsselung zu verschicken versuchen. Standardmäßig benachrichtigt KMail Sie, wenn ein Schlüssel demnächst verfällt.

Die Möglichkeit, wie in KMail 1.6.2 ein Verschlüsselungsprogramm auszuwählen, gibt es nicht mehr. Dafür wurde die Unterstützung von GnuPG in den Reiter Krypto-Module mit eingearbeitet. Im Reiter Lesen weisen Sie KMail an, an eine Mail angehängte öffentliche Schlüssel automatisch zu importieren. Das erspart Arbeit, wenn Sie viele Schlüssel per E-Mail statt über einen Keyserver beziehen.

Den eigenen Schlüssel legen Sie weiterhin im Dialog Identität unter Sicherheit fest. Unter Kryptografie können Sie nun neu die Art der Verschlüsselung auswählen und explizit einstellen, ob Sie OpenPGP/MIME oder Inline-Verschlüsselung benutzen möchten. Auch beim Erstellen einer Nachricht bietet ein Pull-Down-Menü nun beide Methoden an. Das ist nützlich, falls Sie jemandem eine Nachricht schicken möchten, der noch mit einem nur Inline-fähigen Mail-Client wie KMail 1.6 unterwegs ist.

Abbildung 4: KMail 1.7 warnt Sie auf Wunsch, wenn Sie Nachrichten ohne Signatur oder unverschlüsselt versenden.

Thunderbird mit Enigmail

Mozilla Thunderbird [4] braucht für GnuPG das Plugin Enigmail [5], das Sie aus dem Internet herunterladen und über ExtrasErweiterungen installieren. Wer eine deutschsprachige Version von Thunderbird verwendet, sollte zusätzlich das auf der Enigmail-Website angebotene deutsche Language-Pack einspielen.

Unter EnigmailEinstellungen (Abbildung 5) geben Sie den Pfad zum GnuPG-Programm an. Dieses befindet sich in den meisten Distributionen unter /usr/bin/gpg. Für die restlichen Felder übernehmen Sie die Voreinstellung.

Abbildung 5: Vor dem ersten Einsatz müssen Sie Thunderbirds Krypto-Plugin Enigmail den Pfad zu GnuPG verraten.

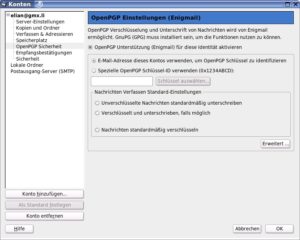

Über den neuen Reiter OpenPGP Sicherheit in den Konteneinstellungen (Extras / Konten) bestimmen Sie noch, welchen Schlüssel Enigmail verwenden soll. Zunächst schalten Sie die Unterstützung für GnuPG frei, indem Sie einen Haken vor Enable OpenPGP support (Enigmail) for this identity setzen (Abbildung 6). Wenn Sie diesselbe E-Mail-Adresse für Konto und Schlüssel verwenden, sucht Thunderbird automatisch den passenden Schlüssel. Andernfalls markieren Sie die zweite Option und wählen selbst aus einer Liste vorhandener Schlüssel den richtigen aus. Im Folgenden stellen Sie noch ein, ob Thunderbird Nachrichten automatisch signieren und verschlüsseln soll.

Abbildung 6: In Thunderbird Konteneinstellungen schalten Sie die Enigmail-Unterstützung für Ihren Mail-Account frei und bestimmen, welchen Schlüssel Enigmail verwenden soll.

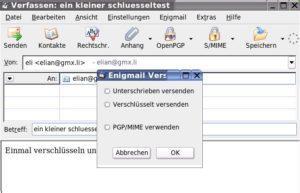

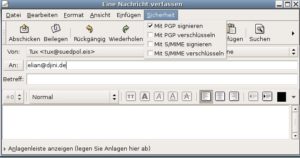

Beim Erstellen einer neuen E-Mail erscheint nun ein Button OpenPGP mit einem Pull-Down-Menü (Abbildung 7), über das Sie die Nachricht signieren oder verschlüsseln. Via Enigmail-Menü können Sie außerdem Ihren öffentlichen Schlüssel in eine E-Mail einfügen, um ihn an Ihre Korrespondenzpartner zu verteilen.

Erhalten Sie eine verschlüsselte oder signierte E-Mail, zeigt Enigmail das oberhalb des Absenders an. Zusätzlich erscheint ein Stift bei signierten E-Mails und ein Schlüssel für verschlüsselte Nachrichten. Klicken Sie diese an, erhalten Sie ausführliche Informationen zur Signatur und Verschlüsselung. So lässt sich die Herkunft der Nachricht genau verfolgen. Thunderbird kann sowohl nach der Inline-Methode als auch per OpenPGP/MIME E-Mails verfassen und öffnen.

Abbildung 7: Haben Sie Enigmail installiert, erscheint ein neuer Button “OpenPGP” im Dialog zum Verfassen von Nachrichten..

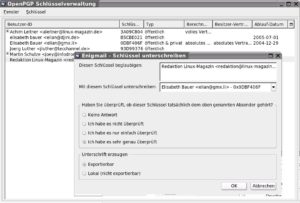

Im Hauptfenster unter EnigmailOpenPGP Key Management Window finden Sie eine kleine Schlüsselverwaltung, die bereits einiges kann. Sie listet die auf dem System vorhandenen öffentlichen Schlüssel. Diese können Sie signieren, neue Schlüssel erzeugen und weitere Benutzer zu einem Schlüssel hinzufügen. Über das Menü Key erstellen Sie ein Rückrufzertifikat (Abbildung 8). Leider bringt Enigmail noch keine Keyserver-Verwaltung mit, diese soll aber in zukünftigen Versionen folgen. Dann lässt sich die gesamte Schlüsselverwaltung mit Thunderbird handhaben.

Abbildung 8: Als einziger der drei Mailer bringt Thunderbird mit Enigmail auch eine Schlüsselverwaltung mit, so dass der Nutzer dazu nicht mehr auf die Kommandozeile ausweichen muss.

Evolution: Simpel und sicher

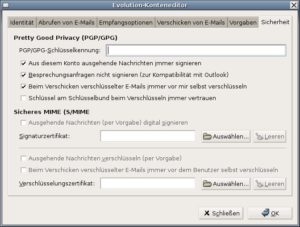

Um in Evolution 2.0.2 [6] GnuPG zu nutzen, öffnen Sie den Einstellungsdialog unter Werkzeuge und wählen dort unter E-Mail-Konten den Account aus, für den Sie einen GnuPG-Schlüssel erzeugt haben. Über den Button Bearbeiten gelangen Sie in einen neuen Dialog, in dem Sie im Reiter Sicherheit Ihre Schlüsselnummer eingeben (Abbildung 9). Diese ID finden Sie über den Befehl gpg –list-keys ihre@mailadresse im Terminal heraus. GnuPG zeigt dort den Schlüsseltyp (z. B. pub für Public key), die Schlüssellänge und Typ (z. B. 1024D für einen 1024 Bit langen DSA-Schlüssel), die gesuchte ID und das Erzeugungs- und Verfallsdatum an. Evolution akzeptiert jedoch auch die zum Schlüssel gehörende E-Mail-Adresse statt der ID.

Im selben Dialog stellen Sie ein, ausgehende Nachrichten immer zu signieren, Besprechungsanfragen nie zu signieren und verschlüsselte E-Mails immer vor sich selber zu verschlüsseln. Letzteres ist sehr sinnvoll, denn so wird die Nachricht zusätzlich mit dem eigenen Schlüssel verschlüsselt. Dies bedeutet, dass Sie selbst die Nachricht später entschlüsseln und bei Bedarf noch einmal lesen können. Aktivieren Sie diese Option nicht, so können Sie die von Ihnen geschriebenen verschlüsselten Nachrichten nicht mehr selber öffnen. Schlüssel am Schlüsselbund beim Verschlüsseln immer vertrauen sollten Sie ebenfalls aktivieren, da Evolution sonst unsignierte Schlüssel gnadenlos ablehnt.

Abbildung 9: Im PGP-Einrichtungsdialog bestimmen Sie, welchen Schlüssel Evolution verwenden soll. Statt mit der geforderten Schlüsselkennung gibt es sich auch mit der Mail-Adresse Ihres Schlüssels zufrieden.

Beim Verfassen einer neuen Nachricht (Abbildung 10) stellen Sie nun über das Menü Sicherheit ein, ob Sie die Nachricht signieren oder verschlüsseln möchten. Vor dem Signieren fragt Evolution nach Ihrer Passphrase, um sicherzustellen, dass Sie wirklich der Besitzer des Schlüssels sind. So kann der Empfänger definitiv davon ausgehen, dass tatsächlich der Besitzer die E-Mail verschickt hat.

Verschlüsseln Sie eine E-Mail, sucht Evolution automatisch auf dem System nach dem öffentlichen Schlüssel des Empfängers. Das schlägt jedoch fehl, wenn im Schlüssel eine andere E-Mail-Adresse eingetragen ist als die, an die Sie die Mail schicken wollten. Evolution bricht an dieser Stelle mit einer Fehlermeldung ab.

Am Ende einer verschlüsselten E-Mail erscheint ein Button mit einem Schloss darauf. Dieser verbirgt einen Dialog, der Informationen darüber enthält, ob die E-Mail verschlüsselt oder signiert wurde. Allerdings verrät Evolution nichts weiter über den Schlüssel, mit dem eine Nachricht signiert wurde. Es ist also schwer nachzuvollziehen, ob diese Nachricht von einer vertrauenswürdigen Person stammt, oder nicht. Evolution unterstützt keine Inline-Verschlüsselung und kann entsprechende E-Mails nicht öffnen. Um an die Daten zu kommen, müssen Sie diese per Hand über die Kommandozeile entschlüsseln.

Abbildung 10: Ob Sie eine Nachricht verschlüsseln oder signieren wollen, wählen Sie über das Menü “Sicherheit” im E-Mail-Verfassendialog aus.

Welches Programm eignet sich am besten?

Die drei Programme unterstützen GnuPG unterschiedlich gut. Evolution 2.0.2 lässt sich sehr einfach für Verschlüsselung konfigurieren und richtet sich an Anwender, die schnell und ohne großen Aufwand ihre E-Mails sicher versenden möchten. Den modernen OpenPGP/MIME-Standard unterstützt das Programm, entschlüsselt jedoch andererseits kein Inline-PGP. Solche Nachrichten müssen Sie erst speichern und dann auf der Kommandozeile mit gpg per Hand entschlüsseln – ein mühseliges Geschäft.

Mozilla Thunderbird 0.9 beherrscht von Haus aus kein GnuPG, lässt sich jedoch mit dem Plugin Enigmail problemlos aufrüsten. Allerdings ortet Enigmail nach der Installation das Programm gpg nicht selbst, Sie müssen den entsprechenden Pfad selbst angeben. Die restlichen Einstellungen sind schnell gemacht. Erfreulicherweise beherrscht Thunderbird sowohl Inline- als auch OpenPGP/MIME-Verschlüsselung. Einen zusätzlichen Pluspunkt verdient es sich mit der eingebauten Schlüsselverwaltung. Wie erwähnt, fehlt hier allerdings noch die Keyserver-Verwaltung.

Den gravierenden Nachteil von KMail stellt in Version 1.6.2 der fehlende OpenPGP/MIME-Support dar, der sich nur durch die Kompilation des Ägypten-Projektes nachrüsten lässt. Wem dies zu umständlich ist, bleibt nur das Update auf Version 1.7. Die Einstellungsmöglichkeiten fallen andererseits vielfältig aus und wurden in KMail 1.7 noch weiter verbessert. Besonders gelungen erscheint die farbliche Hervorhebung von signierten und verschlüsselten E-Mails: Sie hilft bei der alltäglichen Nutzung sofort zu erkennen, ob Nachrichten vertrauenswürdig sind oder nicht.

Kasten 2: Schlüssel verteilen und signieren

Um GnuPG zu nutzen, müssen stets zwei Partner kommunizieren: Wollen Sie jemand eine verschlüsselte Mail schicken, dann muss Ihr Gegenüber einen Schlüssel besitzen und Ihnen diesen vorab zukommen lassen. Signierte Mails zu verschicken machen nur dann Sinn, wenn der Empfänger mit Ihrem Schlüssel überprüfen kannen, ob die Signatur stimmt und die E-Mail wirklich von Ihnen stammt. In beiden Fällen stellt sich das Problem der Schlüsselübergabe: Schließlich könnte jeder Ihnen mit gefälschter Absenderadresse einen Schlüssel per Mail zuschicken, der jedoch gar nicht dem vorgeblichen Absender gehört.

Um das zu überprüfen, dient der Fingerabdruck eines Schlüssels. Dabai handelt es sich um eine Zeichenkette, die aus Zahlen und Großbuchstaben besteht und die Identität des Schlüssels bescheinigt. Sie generieren den Fingerabdruck mit dem Befehl gpg –fingerprint Schluessel-ID. Statt der ID können Sie in eindeutigen Fällen auch die E-Mail-Adresse angeben.

Erhalten Sie auf beliebigem Wege – sei es per E-Mail oder aus dem Web – einen Schlüssel, sollten Sie deshalb mit dessen Eigentümer anhand der Fingerprints überprüfen, ob Sie tatsächlich den Richtigen erwischt haben. Dass kann per Telefon geschehen oder auch bei einem persönlichen Treffen erfolgen, in dem man gegenseitig die Fingerprints abgleicht. Stimmt der Fingerabdruck, dann nehmen Sie den Schlüssel mit gpg –import schluesseldatei in Ihren Schlüsselbund auf.

Mit Freunden funktioniert das wunderbar. Was aber, wenn Sie einmal mit jemand sicher kommunizieren wollen oder müssen, den Sie noch nie zuvor gesehen haben? Hier kommt das Prinzip der Schlüsselsignaturen und das so genannte Web of Trust (Vertrauensnetz) ins Spiel.

Haben Sie einen Schlüssel überprüft, können Sie ihn signieren. Damit versichern Sie mit Ihrem Namen (und Ihrem Schlüssel), dass der Schlüssel wirklich dem angegebenen Eigentümer gehört und dass Sie dessen Identität festgestellt haben. Dem Eigentümer schicken Sie den Schlüssel signiert zurück. Jemand, der den Eigentümer nicht persönlich kennt, Sie aber als vertrauenswürdigen und sorgfältigen Menschen schätzt, kann sich nun aufgrund Ihrer Signatur am Schlüssel entscheiden, diesen als echt zu akzeptieren.

Zum Signieren eines Schlüssels dient der Befehl

gpg --sign-key Schlüsselnummer

Damit Sie nun Schlüssel nicht ständig hin und her mailen müssen, gibt es im Internet so genannte Keyserver, von denen Sie Schlüssel beziehen können. Die verschiedenen Keyserver synchronisieren sich gegenseitig und verteilen die öffentlichen Schlüssel untereinander. So finden Sie auf jedem Keyserver den Schlüssel, den Sie gerade suchen.

Der Befehl

gpg --recv-keys Schlüsselnummer

lädt den Schlüssel mit der angegebenen ID vom eingestellten Keyserver herunter. Mit

gpg --send-keys

laden Sie Schlüssel auf einen Keyserver hoch. Diesen Befehl müssen Sie bestätigen, da dieser Befehl alle öffentlichen Schlüssel auf dem System auf den Keyserver hochlädt. Damit aktualisieren Sie also auch die öffentlichen Schlüssel von anderen, die Sie signiert haben. Wollen Sie alle Schlüssel auf Ihrem System aktualisieren, um auch die neu hinzugekommenen Signaturen anderer zu erhalten, verwenden Sie den Befehl

gpg --refresh-keys

Infos

[1] GnuPG: http://www.gnupg.org

[2] KMail: http://kmail.kde.org

[3] Ägypten-Projekt: http://www.gnupg.org/aegypten

[4] Mozilla-Thunderbird: http://www.mozilla.org/products/thunderbird

[5] Enigmail: http://enigmail.mozdev.org/, http://www.thunderbird- mail.de/extensions/enigmail/enigmail.php

[6] Evolution: http://www.gnome.org/projects/evolution