Mit dem klassichen Linux-Dateisystem schützen Sie auf einfache Weise Ihre Daten. Wollen Sie aber selektiv den Zugriff für unterschiedliche Personen freigeben, kommen Sie an Access Control Lists nicht vorbei.

Großrechner bieten diese Möglichkeit schon lange: Eine Reihe von Nutzern greifen mit unterschiedlichen Rechten auf einzelne Dateiobjekte zu. Ein Beispiel dafür ist die Implementation RACF für das Betriebsystem z/OS. Diese findet auf Großrechnern von IBM Verwendung, die manch einer vielleicht aus der Werbung kennt: “Wo sind alle unsere Server hin?”

Seit einiger Zeit gibt es Patches für den Linux-Kernel, mit denen Sie einem aktuellen Kernel der Reihe 2.4 diese Fähigkeiten ebenfalls beibringen können. Doch bevor wir mehrere Nutzer auf unsere Dateien loslassen, erstmal ein kleiner Überblick über die klassische Vergabe von Zugriffrechten.

Zugriffsregeln klassisch

Neben dem Zugriffsschutz auf das System selbst, also dem Login mit Passwort, überwacht des Betriebssystem den Zugriff auf die einzelnen Objekte (Dateien, Verzeichnisse und Geräte). Dafür besitzt jedes Objekt und jeder Prozess zwei verschiedene Attribute: einen Eigentümer und eine Gruppe.

Zudem gibt es für jedes Objekt noch Zugriffsrechte, die für den Eigentümer, die Gruppe und alle anderen Benutzer auf dem System separat gesetzt werden. Lassen Sie sich mit ls -l den Inhalt eines Verzeichnisses anzeigen, finden Sie dort die Zugriffsrechte in der ersten Spalte (Kasten 1).

Kasten 1: Zugriffsarten auf Objekte im Linux-System

| r | read (lesen) | Lesen oder Kopieren des Dateiinhalts |

| w | write (schreiben) | Schreiben oder Ändern von Dateiinhalten |

| x | execute (ausführen) | Das Ausführen von Programmen, die in Dateien enthalten sind |

Arbeiten Sie mit einer Datei, prüft Linux jedesmal, wie ein von Ihnen gestartetes Programm zugreifen darf. Wichtig ist dabei, dass die benötigten Zugriffsrechte vorhanden sind. Zusätzlich müssen Sie berücksichtigen, dass der Prozess nicht nur Ihre Nutzer- und Gruppen-ID trägt, sondern zudem Informationen über die effective user ID und die effective group id berücksichtigt werden.

Der “effektive Nutzer” (effective user) leitet sich in der Regel aus Ihrer Benutzer-ID ab, wenn Sie ein Programm starten. Bei der Gruppe verhält es sich genauso. Ruft dieses Programm ein weiteres auf, so erbt dieses wiederum Nutzer und Gruppe vom aufrufenden Prozess. Der effektive Nutzer ist demnach identisch mit dem realen Nutzer.

Der effektive Nutzer ändert sich, wenn beim aufgerufenen Programm das so genannte S-Bit gesetzt hat. In diesem Fall erbt der Prozess nicht Nutzer und Gruppe des Vaterprozesses, sondern erhält den Nutzer, der als Besitzer des Binaries im Dateisystem eingetragen ist. Um dann immer noch herausfinden zu können, wer den Prozess eigentlich gestartet hat, gibt es neben der Effective User ID auch eine Real User ID, die über den wirklichen Prozessbesitzer informiert. Die folgenden Zeilen zeigen ein Beispiel dafür.

root@maus:# cp /bin/sleep /bin/rootsleep root@maus:# chmod u+s /bin/rootsleep root@maus:# su volker -c "rootsleep 25" & root@maus:# /bin/ps -aeo pid,euser,ruser,command|grep fdisk 12887 root volker rootsleep 25

Das Dienstprogramm passwd

Ein gutes Beispiel für die Verwendung des S-Bits ist das Programm passwd. In einem Linux-System liegen alle verschlüsselten Passwörter der Nutzer in der Datei /etc/passwd. Aus Sicherheitsgründen ist diese Datei natürlich so geschützt, dass nur der Administrator Schreibrechte auf diese Datei besitzt.

Dennoch muss der Nutzer sein Passwort ändern können. Dies ermöglicht ihm das Programm passwd, bei dem das S-Bit für den Eigentümer gesetzt ist. Manchen Distributoren setzen es auch bei der Gruppe. Ist es gesetzt, erscheint statt dem x ein s, wenn Sie sich eine solche ausführbare Datei mit ls -l ansehen:

volker@maus:~> ls -l /usr/bin/passwd -rwsr-xr-x 1 root shadow 27604 Sep 20 2001 /usr/bin/passwd volker@maus:~> ls -l /etc/passwd -rw-r--r-- 1 root root 2070 Feb 10 2002 /etc/passwd

Jeder Anwender darf das Programm passwd aufrufen. Zusätzlich ist das S-Bit für den Eigentümer gesetzt. Damit erhält beim Programmstart der Prozess den effektiven Nutzer root. Mit diesem effektiven Nutzer darf nun jeder die Datei /etc/passwd, die ja für den User root schreibbar ist, andern und somit sein Passwort neu setzen. Dabei achtet das Programm passwd darauf, dass der Nutzer dies wirklich nur für seinen eigenes Eintrag in der Datei macht.

Minimal fordern

Es hängt von den Dateioperationen ab, welche minimalen Rechte für den lesenden, schreibenden oder ausführenden Zugriff auf eine Datei notwendig sind. Ein paar Beispiele in den Tabellen 1 und 2 erläutern diesen Minimalbedarf an Zugriffsrechten.

Tabelle 1: Minimalbedarf bei Dateioperationen

| Operation | Verzeichnis | (Ziel-) Datei |

| Lesen (cat, more, less, pg) | –x | r– |

| Schreiben (cat, >, ed) | –x | -w- |

| Umbennenen (mv) | -wx | — |

| Prg starten | –x | –x |

Tabelle 2: Minimalbedarf bei Verzeichnisoperationen

| Operation | Verzeichnis ./.. | Verzeichnis ./. |

| Verzeichnisinhalt auslesen (ls) | r-x | r-x |

| Verzeichnis löschen (rm -r) | rwx | rwx |

| Dateien eintragen (cp, mv, ln) | –x | -wx |

Tabelle 2 verdeutlicht, dass w und x für Verzeichnisse anders interpretiert werden als dies bei Dateien der Fall ist. Das Schreibrecht kann man wie folgt interpretieren: Die Liste der enthaltenen Dateien darf verändert oder ergänzt werden.

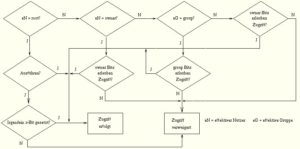

Ist das x gesetzt, dann gilt: Das Verzeichnis darf aktuelles Verzeichnis oder Bestandteil eines Pfadnamens werden. Zur Übersicht zeigt Abbildung 1 den Ablauf der Zugriffskontrolle eines Prozesses auf eine Datei.

Einfach oder komfortabel

Dieser kleine Exkurs in das klassische System der Berechtigungen zeigt, wie mit nur neun Bits und zwei Extra-Bits pro Datei der komplette Zugriffsmechanismus für verschiedene Dateien geregelt wird. Der große Vorteil dieses Konzeptes ist seine bestechende Einfachheit.

Dummerweise braucht der Administrator, um jede Zugriffskombination einer Datei auf n Nutzer zuzulassen oder zu verweigern, 2^n verschiedene Gruppen. Dies ist in der Praxis unüberschaubar, und daher nutzen moderne Systeme ein überarbeitetes Gruppenkonzept: Access Control Lists – kurz ACLs. Sie bieten die Möglichkeit, das klassische Berechtigungskonzept zu verfeinern.

Beim Einsatz von ACLs hängt das Betriebssystem an die allgemeinen Dateiberechtigungen eine zusätzliche Liste von spezifischen Nutzern und Gruppen an. Auf diese Weise lässt sich eine Datei etwa von zwei, drei oder mehr selbst definierten Einzelanwendern lesen, schreiben, etc. Das System stattet dabei alle Anwender mit eigens definierten Rechten aus.

Am besten verstehen Sie ACLs, wenn Sie sich die beiden Befehle getfacl und setfacl zum Lesen und Schreiben dieser speziellen Berechtigungen etwas genauer ansehen.

Wer kommt dran?

Um sich die zu einer Datei gehörende ACL anzeigen zu lassen, verwenden Sie den Befehl getfacl. Der Aufruf gibt für jede übergebene Datei mehrere Textblöcke aus, die durch Leerzeilen getrennt sind (Kasten 2). Jeder Block enthält in der ersten Zeile den Dateinamen, in der zweiten den (klassischen) Dateieigentümer oder owner, in der dritten die (klassisch) zugeordnete Gruppe und danach eine detaillierte Auflistung der ACL der Datei.

Kasten 2: Ausgabe von

getfacl

volker@maus:> getfacl dateiname

führt beispielsweise zur Ausgabe

# file: dateiname # owner: userid-des-besitzers # group: gruppenid user::rechte user:andere-userid:rechte group::rechte group:andere-gruppenid:rechte mask:rechte other:rechte default:user::rechte default:user:andere-userid:rechte default:group::rechte default:group:andere-gruppenid:rechte default:mask:rechte default:other:rechte

Das Programm listet zunächst die Rechte des Eigentümers und dann die der zusätzlich zugeordneten Anwender auf. Dabei wird in der ersten Zeile mit dem Eintrag user der Eigentümername nicht noch einmal ausgegeben – an dieser Stelle stehen nur zwei Doppelpunkte hintereinander. Dagegen stehen in den darauffolgenden Zeilen user die zusätzlich in die ACL aufgenommenen Nutzer zwischen den Doppelpunkten.

Am Ende jeder Zeile zeigt das Programm die dem jeweiligen Anwender speziell zugeordnete Berechtigung in der gewohnten Schreibweise rwx an. Den Zeilen mit dem Eintrag user folgen in analoger Konvention der Schreibweise die Zeilen mit group.

Es folgen noch zwei weitere Zeilen: Eine Mask-Zeile mit einer Berechtigungsangabe und die klassische Berechtigung für other.

Am Ende stehen so genannte Default-Zeilen aller Nutzer und Gruppen sowie der Mask-Eintrag in der ACL, für die eine Standardberechtigung verzeichnet wird. Allerdings existieren diese Einträge derzeit nur für Verzeichnisse; für andere Dateitypen sind sie noch nicht implementiert. Diese Standardangaben benötigt das Betriebssystem, wenn ein User in dem Verzeichnis eine neue Datei anlegt, die eine neue, eigene ACL bekommt. Die Einträge für die Berechtigungen der Nutzer und Gruppen entnimmt das System den Standardangaben des darüber liegenden Verzeichnisses. Die neue Datei erbt also die Default-Einträge, wie das Beispiel in Kasten 3 zeigt.

Kasten 3: Vererbung von Eigentumsrechten bei Dateien

volker@maus:~> getfacl verzeich # file: verzeich # owner: volker # group: users user::rwx group::r-x other:r-x default:user::rwx default:user:robin:rw- default:group::r-x default:mask:rwx default:other:r-w volker@maus:~> touch verzeich/datei volker@maus:~> getfacl verzeich/datei # file: datei # owner: volker # group: users user::rwx user:robin:rw- group::r-x mask:rwx other:r-x

Zwei Optionen erleichtern die Arbeit mit dem getfacl-Kommandos: Mit -d zeigt es nur die Default-Einträge an. Dagegen liefert die Option -a lediglich die ACL, lässt aber die Default-Einträge bei der Anzeige weg.

Effektiv sichern

Anstatt für die zusätzlichen Nutzer und Gruppen Berechtigungen in der ACL festzulegen, können See auch mit Hilfe einer Maske die Berechtigungen aller Einträge mit Ausnahme des tatsächlichen Eigentümers einschränken.

Reduzieren Sie also mit der Maske beispielsweise das Schreibrecht auf Lesen und Ausführen, wirkt sich dies ungeachtet der Einträge für Zusatznutzer auf diese aus. Für einen Zugriff muss dann die Berechtigung sowohl für den Zusatznutzer, die Zusatzgruppen oder Gruppe und gleichzeitig in der Maske vergeben sein. Linux prüft paarweise, ob jeweils die richtigen Einstellungen vorgenommen wurden.

Es kann also in einer ACL eine Berechtigung für einen Zusatznutzer “lockerer” eingetragen sein als seine tatsächlichen Zugriffsrechte sind. Zum Glück weist getfacl auf solche Konstellationen hin, indem es in der entsprechenden ACL-Zeile durch den Vermerk #effectiv: darauf hinweist (Kasten 4).

Kasten 4: Eine Effektivmeldung von

getfacl

# file: datei # owner: volker # group: users user::rwx user:robin:rwx #effectiv:rw- group::r-x mask:rw- other:r-x

Achtung: Die effektive Berechtigung einer ACL hat nichts mit dem effektiven Nutzer oder der effektiven Gruppe eines Prozesses zu tun. In der ACL beschreibt der Eintrag lediglich eine Zugriffsmöglichkeit. Doch wie ändern oder erweitern Sie eine ACL?

Neue Nutzer

Zum Ändern benutzen Sie das getfacl-Gegenstück setfacl. Dieses Kommando kennt eine Reihe von Optionen, die für die verschiedenen Änderungsoperationen auf einer ACL genutzt werden (Tabelle 3).

Tabelle 3: Optionen von setfacl

| –set | set | Setzen |

| -m | modify | Ändern |

| -x | remove | Löschen eines ACL-Eintrags |

| -d | Delete | Löschen der ganzen ACL |

Am einfachsten setzen Sie ACL-Einträge mit der Option --set:

volker@maus:~> setfacl --set acl-eintrag datei

Eine Liste möglicher Angaben für den Parameter acl-eintrag finden Sie in Kasten 5.

Kasten 5: Liste möglicher ACL-Einträge für

setfacl

u[ser]::rechte u[ser]:andere-userid:rechte g[roup]::rechte g[roup]:andere-gruppenid:rechte m[ask]:rechte o[ther]:rechte d[efault]:u[ser]:

:rechte d[efault]:andere-userid:rechte d[efault]:g[roup]::rechte d[efault]:g[roup]:andere-gruppenid:rechte

Die eingeklammert Teile können weggelassen werden.

Die Option -m bei einem Aufruf bewirkt im Grunde das gleiche wie die Option --set, wenn noch kein Eintrag für diesen Nutzer oder die Gruppe vorhanden ist; anderenfalls werden die bisherigen Berechtigungen durch die neu angegebenen überschrieben.

Die Option -x löscht einen ACL-Eintrag, wobei die Einträge owner, group und other davon unberührt bleiben. Die Angabe der Berechtigung ist beim Löschen nicht notwendig.

Wählen Sie den Mask-Eintrag in der ACL zu einschränkend, hat ein zusätzlicher Nutzer keinen Zugriff, obwohl er speziell auf die Datei zugelassen wurde. Im allgemeinen ist es aber gewünscht, dass ein Anwender mit seinen individuellen Rechten nicht durch einen Mask-Eintrag behindert wird.

In so einem Fall greifen Sie zur Option --mask, um die Einträge für den User entsprechend neu zu kalkulieren; der Eintrag other bleibt bei der Neuberechnung unberücksichtigt.

Da das Setzen von ACL-Einträgen bei einer Reihe unterschiedlicher Einträge und Dateien schnell unübersichtlich werden kann, gibt es noch die Möglichkeit, die Setzparameter für das setfacl-Kommando direkt aus einer Datei zu lesen. Dafür dient die Option --set-file mit Angabe einer Datei, aus der die setfacl-Parametrisierung gelesen werden soll.

Diese Datei mit Setzparametern hat den gleichen Aufbau wie die Ausgabe von getfacl. Die Reihenfolge der einzelnen ACL-Einträge ist allerdings nicht wesentlich, setfacl kommt auch mit Vorgaben klar, die nicht in der durch getfacl erstellten Reihenfolge erfolgen (was die manuelle Editierbarkeit erheblich erleichtert).

Wird statt einer Datei nur ein einfaches “-” angegeben, erwartet setfacl die ACL-Einträge auf der Standardeingabe. Dies kann sehr nützlich sein, wenn man die ACL-Einträge einer Datei xyz schnell auf eine andere Datei abc übertragen möchte. Die folgende Kommandozeile erledigt diese Aufgabe:

volker@maus:~> getfacl xyz | setfacl --set-file=- abc

Abbildung 2 zeigt den Zugriffspfad eines Prozesses auf ein Objekt mit ACLs.

Backup-Schwierigkeiten

Wie schon beschrieben, lassen sich ACLs an Verzeichnisse und Dateien hängen – das Gleiche ist allerdings auch für Geräte und named pipesmöglich, auch wenn diese Möglichkeit eher selten genutzt wird. Schon wichtiger sind die Maßnahmen, an die man denken muss, wenn man sich mit dem Thema Datensicherung beschäftigt: Auf den zweiten Blick ist schnell klar, dass ein Standard-Tool – wie leider auch tar – ACLs nicht mitsichert.

Für dieses Problem gibt es allerdings mit dem PAX-Format seit 2001 einen neuen POSIX-Standard, der betriebssystemspezifische Erweiterungen vorsieht. Hier lohnt sich ein Blick auf den star tape archiver[1], der das PAX-Format unterstützt.

In jedem Fall funktioniert das Ganze auch ohne PAX, wenn Sie eine spezielle ACL-Backup-Datei erstellen, indem Sie sich als root eine Sicherung der ACL-Einträge ziehen:

root@maus:/# getfacl -R --skip-base / > /backup.acl

getfacl ermittelt dann ab dem Wurzelverzeichnis die ACLs und schreibt die Information in die Datei /bakup.acl. Die Option -R sorgt dafür, dass der Vorgang rekursiv über alle Verzeichnisse durchgeführt wird. Durch --skip-base werden die Standard-ACLs (also im Prinzip die neun Standard-Unix-Rechte-Bits) weg gelassen, die etwa tar ohnehin sichert.

Sie stellen die ACLs später mit folgender Zeile wieder her:

volker@maus~> setfacl --restore=backup.acl

Woher nehmen?

ACL-Neulinge haben es leicht, da sie sich das Sichern bisheriger ACLs sparen können. Um ACLs nutzen zu können, benötigen Sie die folgenden vier Pakete: e2fsprogs (sollte in der Regel schon installiert sein), libattr, libacl und acl sowie einen Kernel-Patch, den Sie unter [2] finden oder der Heft-CD entnehmen.

Zuerst passen Sie den Kernel an. Entpacken Sie dazu die Kernel-Quellen in das Verzeichnis /usr/src/linux. Speichern Sie nun in /usr/src/ den Patch und wechseln Sie anschließend in linux. Dort patchen Sie die Kernel-Quellen mit

root@maus:linux# zcat ../linux-a.b.cacl-x.y.z.diff.gz | patch -p1

Konfigurieren Sie den Kernel, indem Sie in der Datei .config im aktuellen Verzeichnis die ACL-Optionen setzen:

CONFIG_FS_POSIX_ACL=y CONFIG_EXT3_FS_XATTR=y CONFIG_EXT3_FS_POSIX_ACL=y CONFIG_EXT2_FS_XATTR=y CONFIG_EXT2_FS_POSIX_ACL=y

Danach wird wie gewohnt der Kernel neu erstellt und installiert. Spielen Sie dann die RPM-Pakete der anderen Bibliotheken und Tools ein. Eine genaue Anleitung finden Sie unter [3].

Um die Fähigkeiten von ACLs im Dateisystem zu nutzen, bleibt nur noch ein kleiner Schritt: ein Änderung in der Datei /etc/fstab. Hier tragen Sie bei den Mount-Option für das betreffende Dateisystem den Eintrag acl ein. Die Dateisysteme Xfs und Jfs brauchen diese Option allerdings nicht.

Glossar

-

named pipes

-

Die “Pipeline mit Namen” ist ein Sondertyp einer temporären Datei, die nach dem FIFO-Prinzip geschrieben und gelesen wird.