Mit einer verschlüsselten Mail können Sie vertrauliche Informationen auch über das Internet verschicken. KMail und Evolution erlauben dies im Zusammenspiel mit GnuPG auf einfachem Weg.

Nur wenige Menschen, die einen Internet-Zugang besitzen, schreiben keine Mails. Vor allem in Unternehmen dienen elektronische Nachrichten als bequemes Mittel zur Kommunikation, kostengünstig und leicht zu handhaben.

Jedoch ist sich nicht jeder bewusst, welche Gefahren diese Kommunikation mit sich bringt. E-Mails sind schnell verschickt, und so kann es leicht passieren, dass wichtige Informationen, die nicht für jeden bestimmt sind, offen über das Internet verschickt werden – eher vergleichbar mit Postkarten als mit Briefen können sie von allen an der Übertragung beteiligten Stellen im Klartext gelesen werden.

Somit stellt sich die Frage: “Wie schützt man sich vor ungebetenen Mitlesern?” Die Antwort ist einfach: Indem man seine E-Mails verschlüsselt. Mit den grafischen E-Mail-Programmen KMail und Evolution geht das mittlerweile sehr komfortabel.

Um Ihre E-Mails unter Linux zu verschlüsseln, können Sie das Programm GnuPG benutzen, welches Sie unter http://www.gnupg.org/ finden, sollte es Ihre Distribution nicht mitliefern. Aktuell ist die Version 1.06. Auf derselben Seite finden Sie mit dem “GNU Privacy Assistant” (GPA) ein grafisches Frontend, falls Ihnen die Bedienung des gpg-Kommandozeilenprogramms zu komplex erscheint.

Aus dem Quelltext installieren Sie das Kommandozeilen-Tool wie folgt:

tar xvzf gnupg-1.0.6.tar.gz cd gnupg-1.0.6 ./configure make make install

Dieselben Schritte führen Sie bei Bedarf auch mit dem GPA-Paket gpa-0.4.3.tar.gz aus; lediglich das Verzeichnis, in das Sie mit dem cd-Befehl nach dem Auspacken wechseln, ändert sich in gpa-0.4.3.

Der erste wichtige Schritt auf dem Weg zur verschlüsselten E-Mail ist die Generierung eines Schlüsselpaares, welches Ihren öffentlichen und privaten Schlüssel enthält. Ob Sie dies auf der Kommandozeile oder mit GPA machen, bleibt Ihnen überlassen.

Schlüssel erzeugen

Der entsprechende Kommandozeilenbefehl lautet gpg –gen-key. GnuPG fragt Sie daraufhin, welche Art Schlüssel Sie erstellen wollen. DSA und ElGamal ist hier die sinnvolle Wahl. Als nächstes steht die Frage nach der Schlüssellänge an, zur Auswahl stehen 768, 1024 und 2048 Bit.

Grundsätzlich gilt: Je länger der Schlüssel, desto besser die Verschlüsselung. Aber auch die Auswahl des voreingestellten 1024-bittigen Schlüssels ist noch akzeptabel. Da Sie die Geschwindigkeit der Verschlüsselung jedoch nicht verbessern, indem Sie einen kürzeren Key benutzen, wird 2048 Bit fast immer die Schlüssellänge der Wahl sein.

Es folgen Fragen nach der Gültigkeitsdauer des Keys, nach Name und E-Mail-Adresse, einem eventuellen Kommentar und nach dem Mantra. Letztere Passphrase, die gern ein ganzer Satz sein kann, sollten Sie sich gut merken, da Sie sie zum Entschlüsseln Ihrer E-Mails zwingend benötigen.

Anschließend erstellt GnuPG das Schlüsselpaar und legt es in Ihrem Home-Verzeichnis unterhalb des Verzeichnisses .gnupg ab. Wenn Ihnen dieses in Abbildung 1 gezeigte Prozedere zu kompliziert erscheint, gibt es die Möglichkeit, die Schlüssel mit dem eingangs erwähnten GPA zu erstellen.

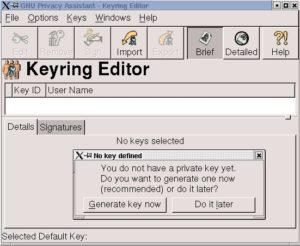

Dazu starten Sie die Software mit dem Befehl gpa &. Findet das Programm keine Schlüssel, fragt es nach, ob es sie generieren soll (Abbildung 2).

Im Menüpunkt Schlüssel bzw. Keys können Sie auch weitere Schlüsselpaare erstellen. Wählen Sie Schlüssel erzeugen bzw. Generate Key…, öffnet sich ein Assistent, der Ihnen dabei hilft.

Damit Ihre Freunde, Bekannten oder Geschäftspartner Mails an Sie verschlüsseln können, brauchen sie Ihren öffentlichen Schlüssel. Ihren mit dem Befehl

gpg --export --armor > mein_public_key

in die Datei mein_public_key exportierten öffentlichen Schlüssel können Sie per E-Mail verteilen. Sobald Ihr Schlüsselbund mehr als einen Schlüssel enthält, muss man als identifizierendes Argument vor dem > beispielsweise den Namen des Schlüsselinhabers mit angeben. Auch gpa bietet mit dem Export-Button in der Werkzeugleiste eine entsprechende Möglichkeit.

Erhaltene öffentliche Schlüssel nehmen Sie mit dem Befehl

gpg --import schlüsseldatei

in Ihren Schlüsselbund auf; wenn Sie GPA benutzen, geht das bequem über den Button Import.

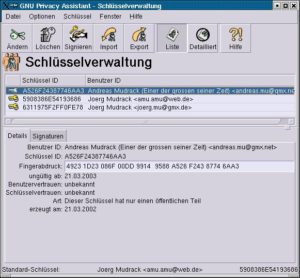

Ob mit einem Schlüssel alles seine Richtigkeit hat, erfahren Sie, indem Sie den Fingerprint, den eindeutigen Fingerabdruck des Schlüssels, mit dem Schlüsselbesitzer am besten persönlich oder telefonisch abgleichen. Bei gpa müssen Sie zu seiner Erzeugung gar nichts tun; Sie finden ihn im Details-Reiter, wenn Sie den fraglichen Schlüssel markiert haben (Abbildung 3). Auf der Kommandozeile benötigen Sie zur Fingerprint-Erzeugung die gpg-Option –fingerprint und den z. B. den Namen der Besitzerin.

GnuPG ist installiert, ein Schlüsselpaar erzeugt, und Sie haben die Public Keys Ihrer Mail-Partner der Schlüsselliste hinzugefügt – nun sollten Sie dafür sorgen, dass Ihr Mail-Client die neue Verschlüsselungsmöglichkeit auch nutzt.

KMail und GnuPG

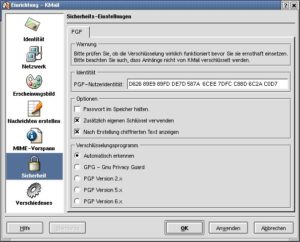

Die entsprechenden Konfiguration von KMail nehmen Sie über den Menüpunkt Einstellungen / Einrichtung… (KMail 1.2) bzw. KMail einrichten (Version 1.4) vor.

Unter dem Punkt Sicherheit (Abbildung 4) gibt es bei KMail 1.2 ein Feld namens PGP-Nutzeridentität. Dort geben Sie die Key-ID Ihres Schlüssels, beispielsweise den Fingerprint, ein. Unter Verschlüsselungsprogramm wählen Sie Automatisch erkennen oder legen sich auf GPG – GNU Privacy Guard fest.

Bei KMail 1.4 finden Sie letztere Einstellung unter Sicherheit im Reiter Open PGP. Die Auswahl des Schlüssels ist bei dieser Version hingegen in der Erweitert-Karteikarte unter Identität zu finden. Komfortablerweise brauchen Sie keine KeyID eingeben, sondern drücken einfach auf den Button Ändern in der Zeile OpenPGP-Schlüssel, um den passenden Schlüssel in einem Dialog auszuwählen.

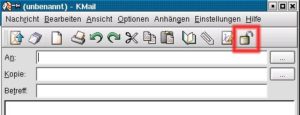

Beim Erstellen einer neuen Nachricht müssen Sie nun lediglich den Schloss-Button (Abbildung 5) rechts oben betätigen, und schon versendet KMail Ihre E-Mail – so möglich – verschlüsselt. Findet das Programm keinen passenden öffentlichen Schlüssel zur Empfänger-E-Mail-Adresse, bietet es die vorhandenen Public Keys zur Auswahl an. Vor dem Versenden sehen Sie in jedem Fall eine Ausgabe von GnuPG – sie bleibt leer, wenn Sie keinen passenden Schlüssel gewählt haben, aber dennoch auf Verschlüsselung bestehen. In diesem Fall wird die Nachricht im Klartext verschickt.

Evolution mit Verschlüsselung

Beim E-Mail-Client Evolution ist die Konfiguration noch einfacher als bei KMail. Das Einzige, was Sie kontrollieren müssen, ist der Pfad zum gpg-Programm. Dazu begeben Sie sich in den Inbox-Ordner von Evolution und wählen im Menü Werkzeuge den Punkt Mail-Einstellungen.

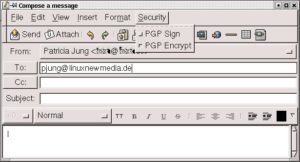

Hinter der Registerkarte Andere versteckt sich die Einstellung zum Pfad. Bei den meisten Distributionen ist /usr/bin/gpg die richtige Angabe. Wenn diese Einstellung stimmt, können Sie beim Erstellen einer neuen E-Mail im Menü Sicherheit den Punkt Mit PGP verschlüsseln (auf Englisch PGP Encrypr) wählen (Abbildung 6), und schon wird Ihre E-Mail vor dem Versenden verschlüsselt.

Beim Versuch, eine verschlüsselte E-Mail zu lesen, fragt Sie Evolution nach dem Mantra des privaten Schlüssels, der zur entsprechenden E-Mail-Adresse gehört. Erst, wenn Sie dies richtig eingeben, können Sie die E-Mail lesen.