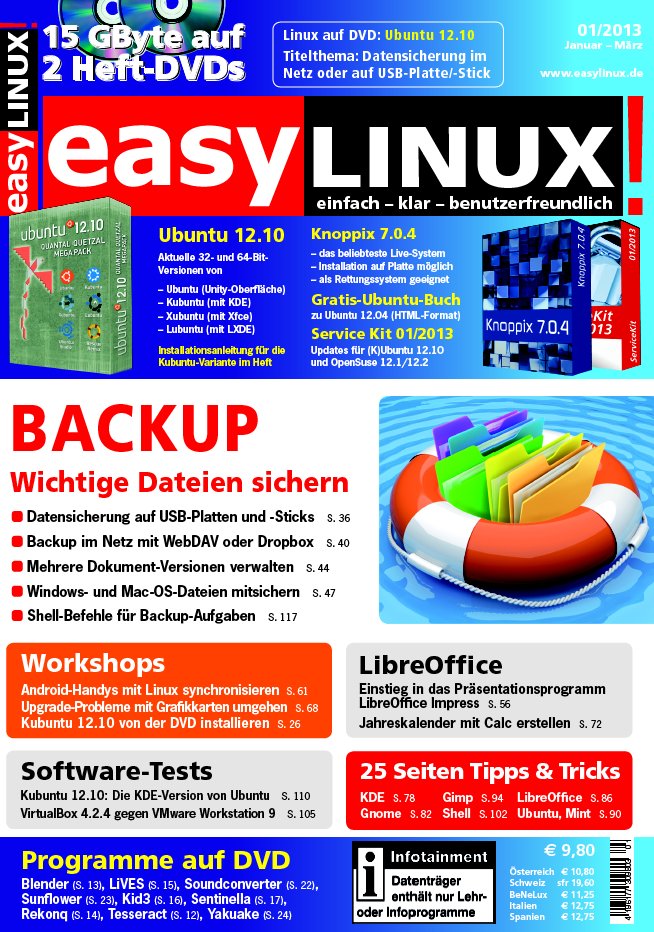

Ausgabe 01/2013

Im Schwerpunkt von EasyLinux 01/2013 geht es um das oft als lästig empfundene Thema "Backup". Wir zeigen Ihnen, wie Sie mit möglichst geringem Aufwand Ihre wichtigen Dateien auf internen oder externen Speichermedien oder gleich online sichern.

Artikel

Liebe Leserinnen und Leser, vor zwei Wochen habe ich die Jahres-DVD 2012 produziert, die im Wesentlichen aus einer großen Sammlung von HTML-Dateien aller Artikel besteht. Die Arbeit bestand zum Großteil aus relativ stupiden Tätigkeiten, wie dem Einfügen des Textes "EasyLinux 01/2012" in...

LibreOffice mag Visio-Dateien Die kommende Version 4.0 von LibreOffice wird sämtliche Formate des Visualisierungsprogramms Visio unterstützen. Das hat der Entwickler Fridrich Strba in einem Blogeintrag erklärt. Die freie Bürosuite unterstützt den Import von Visio-Dateien seit einem Jahr, nun...

Im Quartalsrhythmus erscheinen viele Programme in neuer Version. Eine Auswahl stellen wir regelmäßig vor. Auf der Heft-DVD finden Sie die passenden Pakete und Installationshinweise. (Teil 2/2)

Im Quartalsrhythmus erscheinen viele Programme in neuer Version. Eine Auswahl stellen wir regelmäßig vor. Auf der Heft-DVD finden Sie die passenden Pakete und Installationshinweise. (Teil 1/2)

Im Internet gibt es mehrere Milliarden Webseiten – auch Suchmaschinen helfen nur bedingt, die berühmte Nadel im Heuhaufen zu finden. EasyLinux stellt in jeder Ausgabe eine Sammlung besonders interessanter Websites vor. Sollten Sie auch eine dieser Web-Perlen kennen, schicken Sie uns eine Mail...

Wer die Einfachheit von Ubuntu mit dem Charme eine KDE-Desktops verknüpfen möchte, liegt bei Kubuntu 12.10 genau richtig. Wir zeigen, wie Sie die Linux-Distribution installieren.

Im Schwerpunkt dieser Ausgabe geht es um das oft als lästig empfundene Thema "Backup". Wir zeigen Ihnen, wie Sie mit möglichst geringem Aufwand Ihre wichtigen Dateien sichern.

Die einfachste Möglichkeit, ein Backup Ihrer privaten Dateien zu erledigen, bieten die USB-Schnittstellen Ihres Computers: Schließen Sie hier eine externe Platte oder einen USB-Stick an, können Sie darauf die Daten sichern.

Dateien auf einer externen Platte zu sichern, reicht meistens aus. Für besonders wichtige Daten sollten Sie zusätzlich über ein Backup im Netz nachdenken, am besten außerhalb der heimischen Wände.

Datensicherung bringt Ihnen verlorene Dateien zurück – aber nur in der letzten Version. Für Dateien, an denen Sie regelmäßig größere Umbauten vornehmen, ist darum auch eine Versionsverwaltung nützlich.

Viele Anwender arbeiten nicht exklusiv mit Linux, sondern benutzen parallel Windows oder Mac OS – die dort entstehenden privaten Dateien gilt es auch zu sichern. So klappt es mit einer einzigen Backup-Platte.

Der KDE-Desktop ist der Konkurrenz inzwischen eine Nasenlänge voraus und macht richtig Spaß. Wir erklären, was Sie über den Desktop wissen müssen.

Eine Präsentation lebt nicht nur von ihrer technischen Brillanz, sondern vor allem vom Talent des Vortragenden und von den vermittelten Inhalten. Wir zeigen, wie Sie mit Impress die technische Seite meistern.

Handy, Tablet, Notebook und PC – die meisten Anwender haben mehr als ein Gerät, mit dem sie mailen, surfen, Kontakte und Kalender verwalten. Dieser Artikel zeigt, wie Sie die Daten eines Android-Systems und eines Linux-PCs automatisch abgleichen.

Die proprietären Grafiktreiber von ATI und Nvidia sind oft zu schlecht in ein laufendes System integriert, um ein System-Upgrade zu überleben. EasyLinux zeigt, wie es geht und was hilft, wenn doch mal etwas schiefläuft.

Es klingt ein wenig wahnwitzig, aber tatsächlich lässt sich mit ein paar Calc-Formeln ein schlichter, aber funktionaler Klappkalender basteln, der auch noch in den nächsten Jahren funktioniert.

In den KDE-Tipps dieser Ausgabe geht es vor allem um den Dateimanager Dolphin. Außerdem verraten wir, wie Sie Windows-Fonts nutzen können und mit Marble auf die Karten von OpenStreetMap zugreifen.

Gnome ist neben KDE die zweite große Desktopumgebung für Linux. In den Gnome-Tipps stellen wir regelmäßig Nützliches und Praktisches für die alternative grafische Oberfläche vor.

Fest einkalkuliert haben Sie auch diesmal hoffentlich wieder den LibreOffice-Workshop. Dieser zeigt, wie Sie in Calc wichtige Daten hervorheben, und Sie lernen die verwirrende Vielfalt an Strichformen für Writer kennen.

Ubuntu, Linux Mint und Knoppix basieren auf der Distribution Debian – wir verraten Tricks und Kniffe, welche die Arbeit auf diesen Systemen angenehmer machen.

Unsere Tipps und Tricks bringen Ihnen Gimp-Funktionen und -Arbeitstechniken näher. Diesmal zeigen wir, wie Sie drei Arten von Bewegungsunschärfe simulieren, flaue Bilder aufpeppen und zum Lichtmalkünstler avancieren.

In den Linux-Tipps erfahren Sie dieses Mal, wie Sie einen Browser in Thunderbird integrieren, Chromium und Firefox optimieren und mit Shutter automatisch Bilder aufnehmen.

Erfahrene Linux-Nutzer schwören auf flexible Kommandozeilentools, mit denen sich manche Aufgabe schneller bewältigen lässt als in grafischen Programmen. Wir stellen die wichtigsten Anwendungen vor, um auch Einsteiger zu einem Ausflug in die Shell zu ermutigen.

Wenn Sie Windows-Programme unter Linux verwenden wollen, ist Virtualisierung noch immer die einzige hundertprozentige Lösung: Dabei installieren Sie Windows in einem virtuellen Computer. Wir haben die aktuellen Versionen von VirtualBox und VMware Workstation verglichen.

Wer an den KDE-Desktop denkt, dem fällt häufig zuerst das hellblaue Hintergrundbild ein. Auf diese Farben setzt auch Kubuntu, die Ubuntu-Variante mit KDE-Geschmack, welche nun in Version 12.10 vorliegt und einige Neuerungen mitbringt.

Linux-Nutzer müssen Autorennspiele mit der Lupe suchen. Eine der wenigen Ausnahmen ist Stunt Rally, das mit schicker Grafik, anspruchsvollen wie spektakulären Rundkursen und einem Streckeneditor begeistert.

Für die Datensicherung können Sie komfortable Backupprogramme verwenden – doch die müssen Sie erst konfigurieren. Wenn es schnell gehen soll, reicht ein einziger Befehl in der Shell.