Datenübertragungen laufen im Internet oft im Klartext ab, Angreifer könnten theoretisch mitlesen. Darum setzen viele Dienste auf Verschlüsselung. Was dabei eigentlich passiert, verrät diese Einführung.

Den Versand einer E-Mail im Internet vergleicht man oft mit der klassischen Postkarte: Beide enthalten eine Empfängerangabe, ohne die das Mailsystem (bzw. die Postmitarbeiter) keine Chance hätten, die Nachricht zuzustellen, und in beiden Fällen ist die eigentliche Botschaft für jeden lesbar, der die Mail oder Postkarte in die Hand bekommt. Darum verschickt man vertrauliche Botschaften nicht als Postkarten, sondern steckt sie in einen Briefumschlag und hofft, dass diesen niemand öffnet.

Nicht nur für E-Mails, sondern auch viele andere Internetdienste gilt, dass die Nachrichten im Klartext übertragen werden. Damit hat jeder, der z. B. im Netzwerk einen Sniffer installieren kann, die Möglichkeit, solche Nachrichten abzufangen und zu lesen, eventuell sogar verändert weiter zu geben. Das ist unschön und damit einer der Gründe, aus denen es Verschlüsselungstechniken gibt.

Verschlüsselt

Ein ganzer Teilbereich der Informatik, die so genannte Kryptographie (griechisch: geheim schreiben), beschäftigt sich damit, wie man Botschaften von einem Sender zum Empfänger bringen kann, ohne dass Dritte (die wir als Angreifer bezeichnen) die Nachricht lesen oder verändern können.

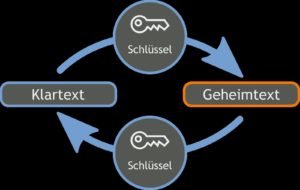

Verschlüsselung läuft dabei immer so ab, dass mit einem festgelegten Verfahren die Nachricht vor dem Versand in eine unlesbare, verschlüsselte Form umgewandelt wird. Diese macht sich dann auf die Reise, und der Empfänger muss sie zunächst entschlüsseln (also die Verschlüsselung rückgängig machen), bevor er sie lesen kann (Abbildung 1). Die ursprüngliche Botschaft nennt man immer “Klartext”, für die verschlüsselte Variante ist der Begriff “Geheimtext”, manchmal auch das englische Wort “Ciphertext” üblich.

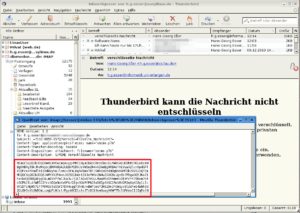

Nun kann ein Angreifer den Geheimtext während der Übertragung immer noch abfangen, darum ist es wichtig, dass er ihn nicht mit geringem Aufwand entschlüsseln kann (Abbildung 2). Deshalb hängt das Ergebnis einer Verschlüsselung nie nur vom Klartext ab, sondern man setzt zusätzlich einen Schlüssel (oder ein Schlüsselpaar) ein: Tauscht man den Schlüssel aus, ändert sich auch der erzeugte Geheimtext.

Abbildung 2: Eine verschlüsselte Mail in Thunderbird: Ohne den privaten GPG-Schlüssel sieht man nur unverständliche Buchstaben.

In einfachen Verschlüsselungsverfahren müssen sich Sender und Empfänger auf einen gemeinsamen Schlüssel einigen, der sowohl zum Ver- als auch zum Entschlüsseln benutzt wird. Solche Verfahren heißen “symmetrisch”, weil sie in beiden Richtungen denselben Schlüssel verwenden. Einen gemeinsamen Schlüssel zu verwenden, macht aber die Aufgabe komplizierter, wenn Sender und Empfänger sich nicht vorab treffen können, um diesen Schlüssel zusammen auszuwählen. Es ist dann ein separater (sicherer) Kommunikationsweg nötig.

Asymmetrische Verschlüsselung

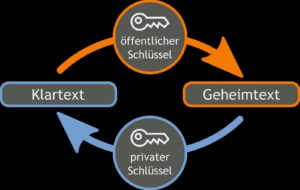

Darum gibt es als Alternative die asymmetrischen (nicht-symmetrischen) Verschlüsselungsverfahren, die immer ein Schlüsselpaar einsetzen: Jeder Teilnehmer in einem solchen System besitzt sowohl einen privaten als auch einen öffentlichen Schlüssel. Der öffentliche dient zum Verschlüsseln einer Botschaft, mit dem privaten erhält man später den Klartext zurück (Abbildung 3). Solange Sie nur selbst mit Klar- und Geheimtexten experimentieren, reicht dieses eine Schlüsselpaar aus; Sie können damit aber keine Nachrichten für eine andere Person verarbeiten: Würden Sie eine Nachricht mit Ihrem eigenen öffentlichen Schlüssel verschlüsseln und dann verschicken, könnte der Empfänger damit nichts anfangen – ihm fehlt der private Schlüssel zum Entschlüsseln. Sie brauchen in dieser Situation stattdessen den öffentlichen Schlüssel des Empfängers.

Abbildung 3: Asymmetrische Verschlüsselung arbeitet mit zwei Schlüsseln: Der öffentliche verschlüsselt, der private entschlüsselt.

Die Namen für die Schlüssel sind also passend gewählt:

- Jeder hält seinen privaten Schlüssel geheim, denn er dient dazu, Nachrichten zu entschlüsseln, die an ihn gerichtet sind.

- Den öffentlichen Schlüssel macht man öffentlich, man kann ihn z. B. anderen Personen schicken, auf die eigene Webseite stellen oder bei speziellen Servern hinterlegen, die genau für diese Aufgabe eingerichtet wurden: Im Idealfall hat jede Person Zugriff auf den öffentlichen Schlüssel einer Person und kann damit Nachrichten verschlüsseln, die an diese geschickt werden sollen.

Bei diesen Verfahren müssen sich Sender und Empfänger also nicht vorher über einen gemeinsamen Schlüssel abstimmen, darum eignen sie sich besonders gut für den Versand von Mails – auch an Empfänger, mit denen man bisher gar keinen Kontakt hatte, sofern sich deren öffentlicher Schlüssel beschaffen lässt.

Anwendungsgebiete

Die klassischste Anwendung für asymmetrische Verschlüsselung ist der Mail-Versand mit PGP bzw. GPG, wie wir ihn im Artikel ab Seite 36 beschreiben. Doch gibt es noch viele weitere Einsatzmöglichkeiten. Ab Seite 44 stellen wir das Programm RetroShare vor: Mit diesem Instant Messenger können Sie chatten und ausgewählten Gesprächspartnern auch Dateien zum Download anbieten. Das Programm verschlüsselt solche Dateien vor der Übertragung, beim Empfänger werden sie wieder entschlüsselt. Damit eignet sich das Programm zum File Sharing im Freundeskreis; kein Dritter kann auf Ihre freigegebenen Dateien zugreifen. Wer die Datenübertragung über das Internet abfängt, sieht nur Datenmüll, weil er den zum Entschlüsseln nötigen privaten Schlüssel nicht besitzt.

Mit GPG können Sie auch händisch Dateien verschlüsseln und dann z. B. als Backup bei einem Webspace-Anbieter parken, dem Sie nicht vertrauen. Sollte der Provider nicht ausreichend sicher mit Ihren Daten umgehen, bedeutet das dann kein Risiko. Wie Sie unter Linux Dateien mit GPG ver- und entschlüsseln, verrät der Artikel ab Seite 54.

Es kommt auch vor, dass ein Verfahren sowohl symmetrische als auch asymmetrische Verschlüsselung einsetzt: Das liegt daran, dass symmetrische Verfahren in der Regel schneller arbeiten (also weniger Rechenzeit benötigen), was sie für das Verschlüsseln sehr großer Datenmengen interessant macht. Das Problem, einen gemeinsamen Schlüssel finden zu müssen, löst man dann, indem man für den Schlüsselaustausch ein (langsameres) asymmetrisches Verfahren einsetzt. Das ist dann aber nur am Anfang der Datenübertragung nötig; sobald sich beide Seiten auf einen gemeinsamen Schlüssel geeinigt haben, nutzen sie für den Rest der Übertragung das symmetrische Verfahren. Die kombinierten Verfahren heißen auch Hybridverfahren.

Verschlüsselte Platte

Statt einzelne Dateien zu verschlüsseln, bevorzugen es viele Anwender, eine ganze Plattenpartition zu verschlüsseln. Beim Zugriff auf eine solche Partition müssen die Daten dann “on the fly” verschlüsselt (beim Schreiben) bzw. entschlüsselt (beim Lesen) werden. Linux enthält bereits die nötige Software, um dies zu tun, es ist aber nicht ganz leicht, dieses Feature nachzurüsten.

Bei der Installation von OpenSuse und Kubuntu kann man angeben, dass die Home-Partition (mit den privaten Nutzerdaten) verschlüsselt wird. Wer nachträglich zumindest einen Ordner einrichten möchte, der alle dort abgelegten Dateien automatisch verschlüsselt, greift am besten auf TrueCrypt (Abbildung 4) zurück, das ein komfortables Setup-Programm mitbringt; Details verrät ein älterer TrueCrypt-Artikel [1].

Abbildung 4: TrueCrypt erlaubt komfortabel das Einrichten eines verschlüsselten Verzeichnis-Containers, den Sie an eine beliebige Stelle mounten können.

Digitale Unterschriften

Neben dem Verschlüsseln werden asymmetrische Verfahren auch oft zum Signieren von Nachrichten eingesetzt: Hierbei kehrt sich die Rolle von privaten und öffentlichen Schlüsseln um; der Absender verwendet seinen privaten Schlüssel zum Signieren (nur er ist dazu in der Lage, weil keine andere Person diesen Schlüssel hat), und der Empfänger kann dann mit Hilfe des öffentlichen Schlüssels (vom Absender) prüfen, ob wirklich er diese “Unterschrift” geleistet hat.

GPG kann diese beiden Verfahren auch kombinieren und damit Mails verschicken, welche nur der Empfänger lesen kann und für die er gleichzeitig prüfen kann, dass sie tatsächlich vom angeblichen Absender stammen.

Im Zusammenhang mit der “elektronischen Signatur” [2] werden diese Methoden immer wichtiger, weil Sie damit in Zukunft rechtswirksam Briefe als E-Mail verschicken können, z. B. an Behörden.

Komfort vs. Sicherheit

In der Praxis haben viele Anwender keine Lust, Verschlüsselungsfunktionen für ihre Übertragungswege zu aktivieren: Das liegt daran, dass es meist mit einigem Aufwand verbunden ist. Dieses Problem gibt es im ganzen IT-Sicherheitsbereich: Darum funktioniert Phishing so gut, und darum gibt es diverse Botnetze, welche die (meist Windows-betriebenen) Computer von zigtausend Privatanwendern zu leistungsfähigen, aus der Ferne kontrollierten Netzen von Angriffs- oder Spam-Schleuder-Maschinen bündeln.

Die Frage ist immer, welchen Preis Anwender für das Erhöhen der Sicherheit zahlen müssen. Ansätze, die hier die Hürden zu hoch legen, indem sie komplexe und unverständliche Konfigurationen erfordern, scheitern automatisch, weil sich nur ein geringer Teil der Anwender auf diese Strapazen einlässt.

Ein besonderes Problem bei verschlüsselter Kommunikation bleibt, dass diese nur funktioniert, wenn beide Seiten die Funktionen nutzen wollen. Der sicherheitsbewussteste Anwender hat also keine Chance, wenn alle Kollegen und Freunde nur Mails im Klartext senden und empfangen können. Zumindest bei E-Mails etabliert sich Verschlüsselung aber allmählich als üblich – wenn Sie Ihr Mailprogramm für die Nutzung von GPG vorbereiten und in Ihren E-Mails in den Fußzeilen darauf hinweisen, verbessern Sie damit die Lage: Vielleicht kommen dann schon bald die ersten Mails sicher und unabhörbar auf Ihren Rechner.

Glossar

-

Sniffer

-

Ein Sniffer ist ein Programm, das Netzwerkverkehr mitlesen und auswerten kann. Es nutzt die Eigenschaft lokaler Netzwerk, dass dort Datenpakete prinzipiell an jeden Rechner übertragen werden – normal verwerfen die meisten Rechner diese Pakete, weil sie erkennen, dass sie nicht der Empfänger sind. Sniffer schalten die Netzwerkkarte in einen Modus, in dem sie jedes Paket annimmt. Solche Tools sind für die Fehleranalyse in Netzen sinnvoll, dienen aber auch als Angriffsprogramme.

Infos

[1] TrueCrypt-Artikel: Mela Eckenfels, “Hinter Schloss und Riegel”, EasyLinux 01/2011, S. 52 ff., https://www.linux-community.de/artikel/22499

[2] Wikipedia-Artikel zur elektronischen Signatur: http://de.wikipedia.org/wiki/Elektronische_Signatur